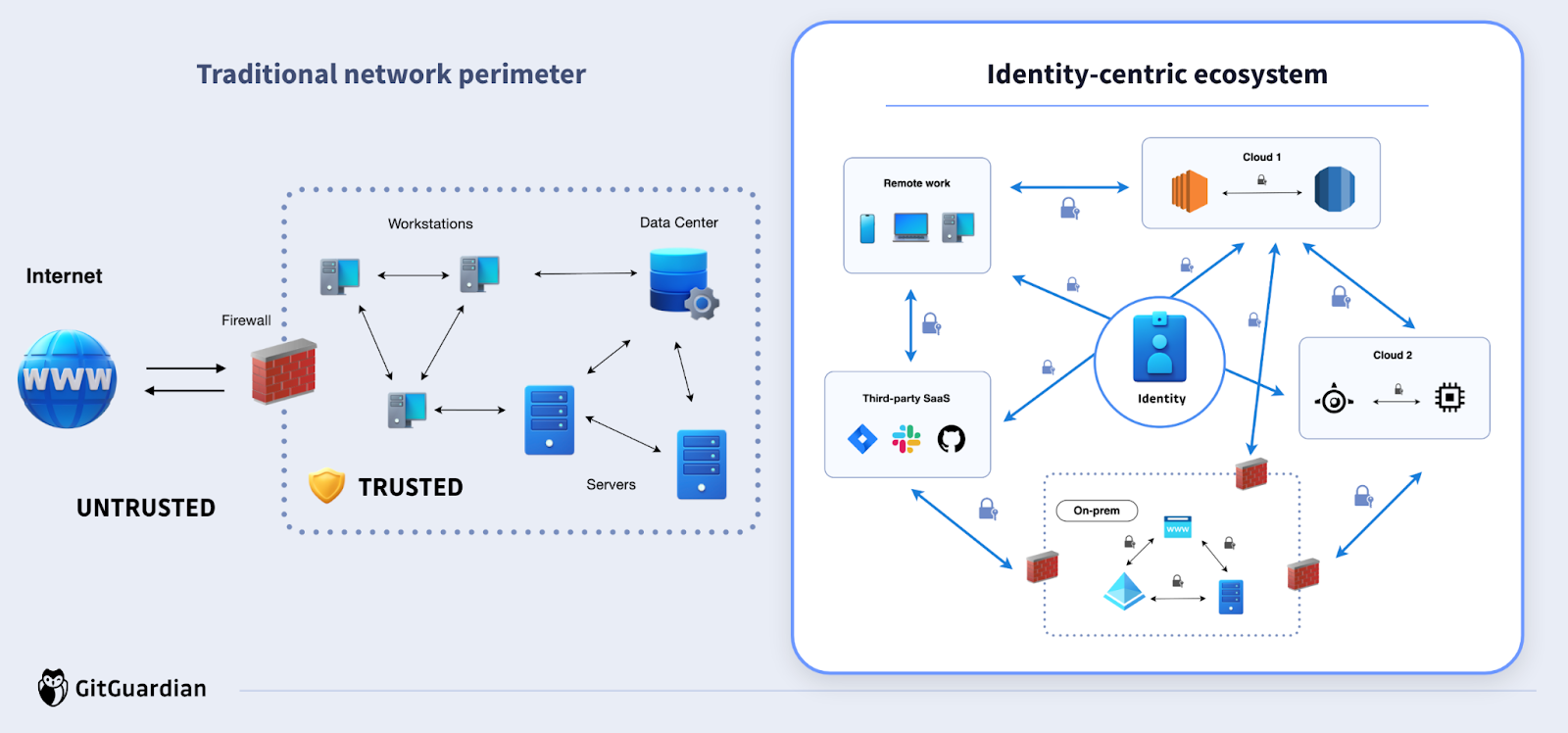

چرا «اعتماد پیشفرض» دیگر معنا ندارد؟

در معماریهای سنتی امنیت، فرض بر این بود که «داخل شبکه امن است و بیرون ناامن».

اما با گسترش سرویسهای ابری، APIها، دورکاری، موبایل و حملات پیشرفته، این مرز عملاً از بین رفته است.

در چنین شرایطی، رویکرد Zero Trust دیگر یک انتخاب لوکس نیست؛

یک ضرورت معماری است — و قلب اجرای آن، مدیریت هویت و دسترسی (IAM) است.

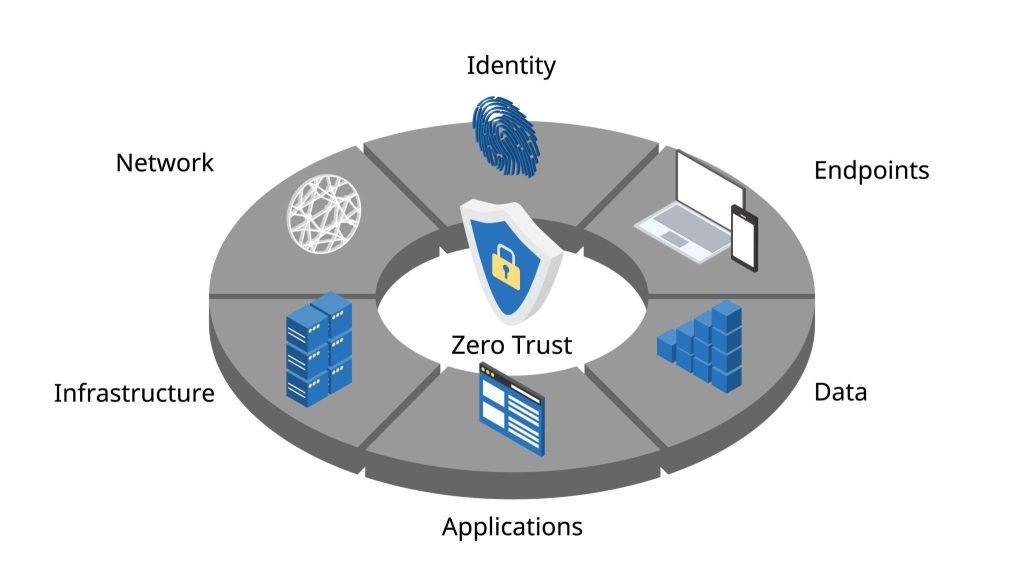

Zero Trust چیست؟

مفهوم Zero Trust نخستین بار توسط John Kindervag در شرکت Forrester مطرح شد.

اصل بنیادین آن ساده اما انقلابی است:

Never Trust, Always Verify

هرگز اعتماد نکن، همیشه اعتبارسنجی کن.

در این مدل:

-

هیچ کاربری ذاتاً قابل اعتماد نیست.

-

هیچ دستگاهی صرفاً بهدلیل حضور در شبکه داخلی مجاز نیست.

-

هر درخواست دسترسی باید احراز، ارزیابی و ثبت شود.

چرا Zero Trust بدون IAM قابل اجرا نیست؟

Zero Trust یک فایروال پیشرفته نیست.

یک VPN قویتر هم نیست.

یک محصول مستقل هم نیست.

Zero Trust یک مدل سیاستگذاری امنیتی مبتنی بر هویت است.

و این دقیقاً جایی است که IAM وارد میشود.

در چارچوب NIST (SP 800-207)، اجرای Zero Trust نیازمند:

-

احراز هویت قوی

-

کنترل دسترسی مبتنی بر سیاست

-

ارزیابی ریسک مستمر

-

ممیزی کامل

-

اعمال حداقل سطح دسترسی (Least Privilege)

همه اینها وظیفه یک پلتفرم IAM سازمانی است.

مؤلفههای Zero Trust در معماری IAM

1️⃣ احراز هویت چندلایه (Strong Authentication)

در Zero Trust:

-

رمز عبور کافی نیست.

-

MFA باید پیشفرض باشد.

-

سطح اطمینان (LoA) باید تعریف شود.

-

مکانیزمهایی مثل OTP، WebAuthn، FIDO2، PKCE فعال باشند.

IAM باید بتواند:

-

MFA تطبیقی (Adaptive) اعمال کند.

-

بر اساس ریسک یا موقعیت جغرافیایی تصمیم بگیرد.

-

ورودهای مشکوک را مسدود یا تشدید اعتبارسنجی کند.

2️⃣ حداقل دسترسی (Least Privilege)

Zero Trust یعنی:

فقط همان چیزی که لازم است — نه بیشتر.

در معماری IAM این یعنی:

-

پیادهسازی RBAC یا ABAC

-

جلوگیری از Over-Provisioning

-

بازبینی دورهای دسترسیها

-

جداسازی وظایف (SoD)

هر نقش باید دقیق تعریف شود و هر دسترسی قابل توجیه باشد.

3️⃣ ارزیابی مستمر (Continuous Verification)

در مدل سنتی، پس از ورود کاربر دیگر بررسی انجام نمیشد.

اما در Zero Trust:

-

نشستها باید مدیریت شوند.

-

توکنها باید کوتاهعمر باشند.

-

Refresh Token ها کنترل شوند.

-

رفتار کاربر پایش شود.

IAM باید بتواند:

-

Session Management متمرکز داشته باشد.

-

Single Logout را اجرا کند.

-

نشستهای مشکوک را خاتمه دهد.

4️⃣ ثبت و ممیزی کامل (Audit & Observability)

Zero Trust بدون لاگ مرکزی بیمعناست.

هر رویداد باید:

-

ثبت شود

-

قابل تحلیل باشد

-

قابل گزارش به ممیزان باشد

-

با SIEM یا SOC یکپارچه شود

در اینجا IAM تبدیل به منبع داده امنیتی سازمان میشود.

5️⃣ استانداردسازی اتصالها

برای اجرای Zero Trust در مقیاس سازمانی، باید از استانداردهای باز استفاده شود:

-

OpenID Connect (OIDC)

-

OAuth 2.0

-

SAML 2.0

-

JWT

-

SCIM

بدون استاندارد، کنترل متمرکز ممکن نیست.

معماری سنتی در برابر Zero Trust مبتنی بر IAM

| ویژگی | مدل سنتی | Zero Trust مبتنی بر IAM |

|---|---|---|

| اعتماد به شبکه داخلی | بله | خیر |

| احراز هویت تکمرحلهای | رایج | ناکافی |

| کنترل متمرکز دسترسی | محدود | کامل |

| ارزیابی ریسک پویا | ندارد | دارد |

| ممیزی جامع | پراکنده | متمرکز |

| مدیریت نشست | ضعیف | سیاستمحور |

مزایای پیادهسازی Zero Trust در سطح IAM

برای CIO و CISO، این رویکرد مزایای ملموس دارد:

✅ کاهش سطح حمله (Attack Surface)

✅ جلوگیری از حرکت جانبی مهاجم (Lateral Movement)

✅ کاهش ریسک نشت اعتبارنامه

✅ انطباق بهتر با استانداردهایی مانند ISO 27001

✅ آمادگی برای ممیزی امنیتی

✅ کاهش وابستگی به امنیت مبتنی بر مرز شبکه

مراحل پیادهسازی Zero Trust در معماری IAM سازمانی

پیادهسازی باید مرحلهای باشد:

-

فهرستبرداری از داراییها و سامانهها

-

شناسایی منابع هویت (Directory / HR)

-

تعریف نقشها و سیاستهای دسترسی

-

فعالسازی MFA برای سرویسهای حساس

-

کوتاهسازی عمر توکنها

-

راهاندازی لاگ متمرکز

-

اجرای پایلوت روی چند سامانه پرترافیک

این مسیر باعث کاهش ریسک و افزایش پذیرش سازمانی میشود.

اشتباهات رایج در اجرای Zero Trust

❌ تصور اینکه فقط با خرید یک ابزار امنیتی اجرا میشود

❌ عدم یکپارچهسازی IAM با سایر سامانهها

❌ تعریف نقشهای بیش از حد کلی

❌ عدم پایش مداوم نشستها

❌ نبود آموزش کاربران

جمعبندی: Zero Trust بدون IAM فقط یک شعار است

Zero Trust یک معماری ذهنی است.

اما اجرای آن کاملاً فنی و مبتنی بر هویت است.

در دنیایی که:

-

کاربر از هرجا متصل میشود،

-

سرویسها در ابر پراکندهاند،

-

APIها ستون فقرات کسبوکار شدهاند،

دیگر نمیتوان به «داخل شبکه بودن» اعتماد کرد.

هویت، نقطه کنترل جدید است.

و مدیریت هویت و دسترسی (IAM)، زیرساخت اجرای Zero Trust خواهد بود.

اگر سازمان شما هنوز امنیت را از فایروال آغاز میکند،

زمان آن رسیده که آن را از هویت آغاز کند.

منابع و لینکهای مفید

منابع و لینکهای مفید